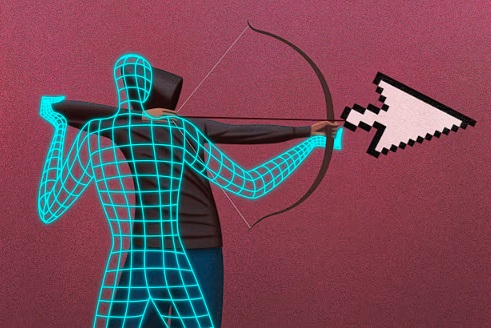

الجانب المظلم للذكاء الاصطناعي: كيف أصبح أداةً مبتكرة في أيدي الجناة الإلكترونيين؟

كتب: محمد شاهين

في الوقت الذي يحتفى فيه بقدرات الذكاء الاصطناعي على حل المشكلات المعقدة وتحسين حياتنا، تسلط الأوساط الأمنية الضوء على وجه آخر مقلق: تحول هذه التكنولوجيا نفسها إلى سلاح فعال ومتطور في ترسانة مجرمي الإنترنت، مما يزيد من كفاءة الهجمات ويوسع نطاقها ويجعل اكتشافها أكثر صعوبة.

تحول جذري في المشهد الإلكتروني: من الهجمات التقليدية إلى الهجمات “الذكية”

لم يعد مجرمو الإنترنت يعتمدون فقط على البرمجيات الخبيثة الجاهزة أو هجمات القوة الغاشمة. اليوم، يستفيدون من أدوات الذكاء الاصطناعي لإنشاء حملات أكثر استهدافاً وتخصيصاً وخداعاً، أهم مظاهرها:

احتيال يصعب تمييزه: التصيد الاحتيالي المتقدم (AI-Powered Phishing)

براعتة لغوية: تقوم نماذج الذكاء الاصطناعي مثل ChatGPT بكتابة رسائل بريد إلكتروني ونصوص تطبيقية خالية من الأخطاء الإملائية والنحوية، ومكتوبة بلغة طبيعية مقنعة، مما يحاكي أسلوب شركة أو شخص حقيقي بشكل يصعب تمييزه عن الرسالة الأصلية.

تخصيص فائق: يمكنهم تجميع معلومات من وسائل التواصل الاجتماعي والبيانات المسربة لصياغة رسائل تستهدف الضحية شخصياً (مثل ذكر اسم مديرها الحقيقي أو مشروع حديث)، مما يزيد بشكل كبير من معدلات النجاح.

تجاوز خطوط الدفاع: برمجيات خبيثة تتكيف وتتخفي (Adaptive Malware)

يمكن للذكاء الاصطناعي تطوير برمجيات ضارة قادرة على تحليل البيئة التي تعمل فيها (نظام التشغيل، برامج الحماية). إذا اكتشفت وجود أدوات اكتشاف، قد تغير سلوكها على الفور لتظهر كبرنامج شرعي، أو تكمن ساكنة حتى تمر فترة الفحص.

تضليل على نطاق واسع: الهجمات باستخدام الوسائط المتعددة المُزيفة (Deepfakes & Audio Cloning)

التزوير العميق (Deepfake): تستخدم الخوارزميات لإنشاء مقاطع فيديو أو تسجيلات صوتية مزيفة عالية الدقة للشخصيات التنفيذية أو السياسيين، يمكن استغلالها في عمليات الاحتيال المالي (بأمر تحويل أموال مزيف) أو نشر المعلومات المضللة.

انتحال الصوت: يمكن لمجرمي الإنترنت محاكاة صوت شخص ما من عينة قصيرة واستخدامه للخداع عبر المكالمات الهاتفية.

أتمتة الهجوم: سرقة البيانات والاختراق على مدار الساعة

يسمح الذكاء الاصطناعي لأتمتة مراحل متعددة من الهجوم، من مسح الثغرات الأمنية تلقائياً، إلى تجريب آلاف مجموعات بيانات الاعتماد المسروقة في دقائق، إلى سرقة البيانات المصنفة وتصنيفها ذاتياً بعد الاختراق.

السباق التسلحي: الذكاء الاصطناعي في مواجهة الذكاء الاصطناعي

في مواجهة هذا التهديد المتصاعد، يسرع المدافعون (الشركات الأمنية وفرق الأمن السيبراني) لتبني نفس التكنولوجيا لتعزيز دفاعاتهم:

أنظمة كشف أكثر ذكاءً: تحليل أنماط حركة المرور والشبكة لاكتشاف الشذوذ السلوكي الدقيق الذي قد لا تلاحظه القواعد الثابتة.

استجابة آلية للحوادث: احتواء الهجمات وتصحيح الثغرات تلقائياً وبسرعة قياسية.

محاكاة الهجوم: استخدام الذكاء الاصطناعي لمحاكاة أساليب المهاجمين واختبار متانة الدفاعات بشكل مستمر.

يشكل استخدام مجرمي الإنترنت للذكاء الاصطناعي نقلة نوعية في مستوى التهديدات السيبرانية، مما يجعل الهجمات أكثر ديمقراطية (حتى المبتدئين يمكنهم تنفيذ هجمات معقدة) وأكثر خطورة. أصبح تطوير الوعي الأمني البشري (التشكيك والتحقق) أكثر أهمية من أي وقت مضى، إلى جانب تبني حلول أمنية تعمل بالذكاء الاصطناعي. المستقبل سيكون سباقاً لا ينتهي بين ذكاء اصطناعي هجومي وذكاء اصطناعي دفاعي، حيث يكون الفائز هو من يستطيع التعلم والتكيف بسرعة أكبر.

هذا المحتوى تم باستخدام أدوات الذكاء الاصطناعي.